شهر سخت افزار/ اخيراً گوگل در يک بروزرساني بسياري از مشکلات امنيتي و آسيبپذيريهاي گوشيهاي اندرويدي را کاهش داد. اما بهتازگي درون پردازشگر سيگنالهاي ديجيتال (DSP) چيپستهاي کوالکام بيش از 400 مورد کد آسيبپذير يافت شده که اگر تصحيح نشوند، به مهاجمان اجازه ميدهند از اسمارتفونها بهعنوان يک وسيلهي جاسوسي استفاده کنند.

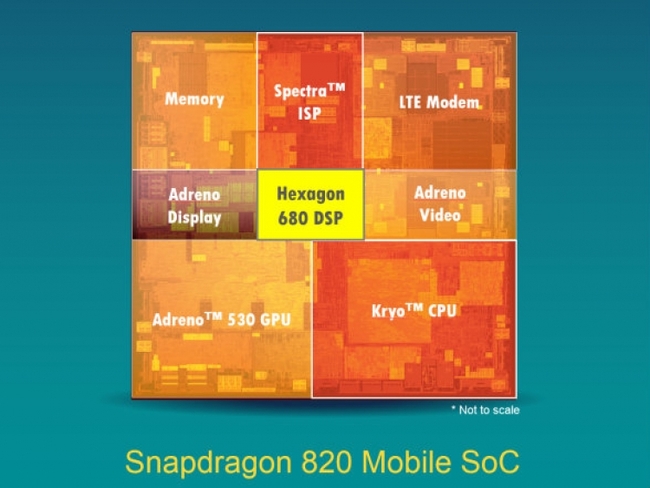

اخيراً سازمان امنيتي Check Point در پژوهشي، بهصورت اجمالي تراشهي DSP چيپستهاي کوالکام را مورد آزمون قرار داده و دريافتند که درون تراشهي DSP برند Hexagon موجود در چيپستهاي کوالکام حفرههاي امنيتي بسياري وجود دارد.

DSP يا همان پردازشگر سيگنالهاي ديجيتال، يکي از مهمترين عناصر چيپست بوده که بهصورت آني (Real Time) دستورهاي کاربر را به فريمور منتقل ميکند. اين «دستورها» هم ميتوانند اطلاعاتي از قبيل تصوير، صوت، ويديو، پردازش صدا و موقعيتيابي GPS باشند.

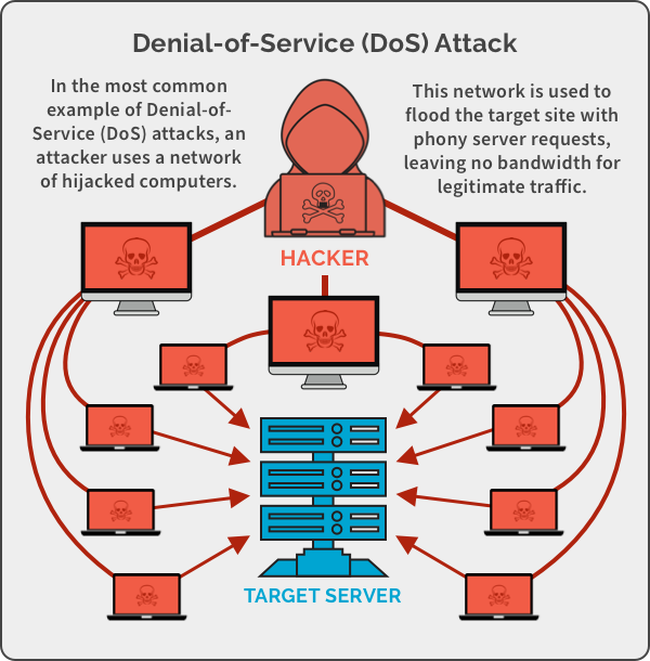

حفرههاي امنيتي گفته شده با نامهاي CVE-2020-11201 ،CVE-2020-11202 ،CVE-2020-11206 ،CVE-2020-11207 ،CVE-2020-11208 و CVE-2020-11209شناخته شده و بيشتر نسبت به حملههايي از قبيل محرومسازي از سرويس (DoS) و افزايش دسترسي (Privilege Escalation) آسيبپذير هستند.

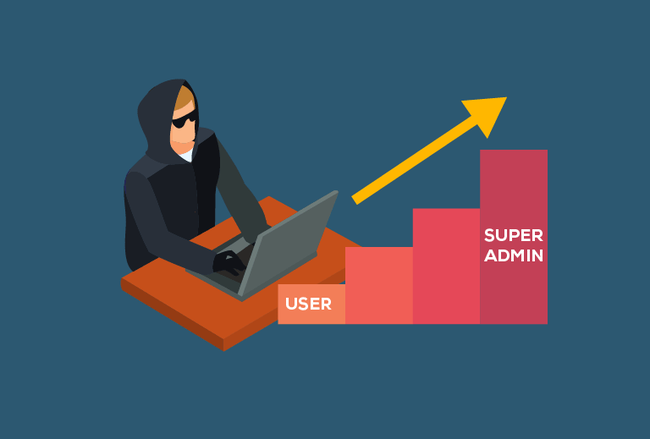

«افزايش دسترسي» نوعي حملهي شبکهاي است که از آن براي دسترسي غير مجاز به سيستم استفاده ميشود، در حالي که سيستم نميتواند غير مجاز بودن آن را تشخيص دهد. زماني که اين حمله با موفقيت انجام شود، مهاجم ميتواند کنترل دستگاه را بدست گرفته، از آن بهعنوان يک وسيلهي جاسوسي استفاده کرده و حتي ميتواند با نصب بدافزار روي آن، دستگاه را از کار انداخته يا فعاليتهاي خود روي آن را مخفي کند.

در اين گزارش اشاره شد که مهاجم با استفاده از اين آسيبپذيري ميتواند به اطلاعات شخصي فرد از قبيل تصاوير، ويديوها، تماسها ضبط شده و اطلاعات GPS هم دسترسي پيدا کند. براي دسترسي فقط کافيست کاربر روي يک فايل اجرايي مخرب که مهاجم آن ساخته، کليک کند و زماني که مهاجم به دستگاه دسترسي پيدا کرد، ميتواند با حملههاي DoS سيستم را کاملاً از کار بيندازد. اين حفره به قدري آسيبپذير است که مهاجم ميتواند توسط آن باعث بريک شدن (Brick) دستگاه شود يا با از بين بردن فريمور، گوشي را کاملاً بياستفاده کند.

گروه امنيتي Check Point بر اين باور است که آناليز و تحليل تراشههاي DSP حتي براي خود توليدکنندگان نيز بسيار پيچيده بوده و عليرغم اينکه بسيار کاربردي و ارزان هستند، آسيبپذيري بالايي نيز دارند. بههمين دليل بسيار از توليدکنندگان و تحليلگران امنيتي بايد براي کاهش آسيبپذيري اين تراشهها با يکديگر همکاري کنند.

همانطور که ميدانيد اکثر پرچمداران اندرويدي حال حاضر بازار از چيپستهاي اسنپدراگون کوالکام استفاده کرده و حدود 40 درصد از کل اسمارتفونها نيز به همين چيپستها مجهز هستند. همچنين باتوجه به اينکه اندرويد آسيبپذيرترين سيستمعامل کنوني است، وجود حفرههاي امنيتي در تراشههاي گوشيهاي اندرويدي به يک خبر بسيار نگرانکننده تبديل ميشود.

البته کوالکام در ماه فوريه (بهمن سال گذشته) به وجود اين حفرهها اعتراف کرده و در ژوئن (خرداد) يک پچ امنيتي منتشر کرده است، اما هنوز مشخص نيست که آيا توليدکنندگان گوشيها هم اين پچ را در بروزرسانيهاي امنيتي خود قرار دادهاند يا خير.

پس اگر از يک گوشي اندرويدي با چيپستهاي کوالکام استفاده ميکنيد در بروزرسانيهاي امنيتي به دنبال نامهاي گفته شده بگرديد تا از امنيت اطلاعات خود در مقابل اينگونه حملات مطمئن شويد.